إحياء بروتوكولات الخصوصية: هل أوشكت حقبة Zcash وMonero على الانتهاء مع انطلاق منظومة خصوصية جديدة؟

مقدمة

المصدر: https://www.gate.com/trade/ZEC_USDT

في خريف 2025، عادت عملات الخصوصية إلى واجهة الاهتمام من جديد. تشير تقارير أبحاث السوق وتحليلات الصناعة إلى أن عملة الخصوصية الرائدة Zcash (ZEC) شهدت قفزة سعرية هائلة: فمنذ سبتمبر 2025، تضاعف سعر ZEC عدة مرات، ما يعكس عودة الزخم إلى الخصوصية على السلسلة. ويرى المحللون أنه مع تشديد اللوائح العالمية لإجراءات اعرف عميلك (KYC) والتدابير المشابهة، يتزايد الطلب مجددًا على إخفاء الهوية في البلوكشين. تقول مايا فوجينوفيتش، الشريكة المؤسسة لـDigital Assets Growth: "الجهات التنظيمية تفرض KYC بصرامة في كل مكان، لذا يعود المستخدمون الراغبون في الخصوصية إلى المعاملات على السلسلة." باختصار، تضافرت عدة عوامل أدت إلى صعود أصول الخصوصية مثل ZEC، وأثارت نقاشًا في القطاع حول دورة جديدة لبروتوكولات الخصوصية.

عصر عملات الخصوصية السابق: Zcash وMonero

المصدر: https://z.cash/

في "العصر القديم" لتطوير بروتوكولات الخصوصية، برزت Zcash وMonero كأهم المشاريع التمثيلية. أطلقت Zcash في 2016 وكانت أول من أدخل إثباتات المعرفة الصفرية zk-SNARK إلى البلوكشين، ما أتاح تشفير هوية المشاركين والمبالغ في المعاملات المحمية. تضمنت الإصدارات الأولى (Sprout/Sapling) عناوين شفافة ومحجوبة، ومع التحديثات اللاحقة (مثل بروتوكول Orchard) تعززت الخصوصية وقابلية التوسع. أما Monero فقد وفرت الخصوصية افتراضيًا لجميع المعاملات منذ 2014، مع تقنيات أساسية مثل العناوين المخفية والتوقيعات الحلقية ومعاملات RingCT السرية، ما يضمن عدم إمكانية تتبع المرسل أو المستقبل أو المبلغ على السلسلة. لاقت هذه الآليات رواجًا كبيرًا خلال موجة الصعود في 2017 ومع تزايد الطلب على المدفوعات المجهولة.

لكن صعود عملات الخصوصية جلب معه تشديدًا تنظيميًا كبيرًا. في 2018، فرضت وكالة الخدمات المالية اليابانية على البورصات المحلية حذف عملات الخصوصية مثل Monero وZcash؛ وفي 2021، طبقت كوريا الجنوبية حظرًا شاملاً على دعم وتداول عملات الخصوصية في منصات التداول. وتوثق تقارير 2024 أكثر من 60 حالة حذف عالميًا، وكانت Monero الأكثر تضررًا. وفي نفس العام، أقر البرلمان الأوروبي لائحة تنظيم أسواق الأصول المشفرة (MiCA) بفرض قيود صارمة على الأصول الرقمية المجهولة التي لا تلبي متطلبات التتبع والامتثال، ما رفع حواجز الامتثال أمام المنصات المنظمة. تحت ضغط اللوائح، تراجعت سيولة وقبول عملات الخصوصية بشكل حاد. فحتى مع انتعاش ZEC مؤخرًا في بيانات 2025، لا تزال القيمة السوقية الإجمالية لأصول الخصوصية أقل بكثير من العملات الرقمية الرئيسية، وتشكل نسبة ضئيلة من السوق الكلي، ما يبرز محدودية حضورها في الأسواق السائدة.

بروتوكولات الخصوصية للجيل التالي

في مواجهة قصور عملات الخصوصية التقليدية، تتبنى بروتوكولات الخصوصية للجيل التالي مسارات تقنية متعددة:

المصدر: https://aztec.network/

Aztec

بروتوكول خصوصية من الطبقة الثانية قابل للبرمجة على Ethereum يُطلق عليه "حاسوب خصوصية العالم"، ويوفر خصوصية اختيارية على مستوى المعاملات والعقود الذكية. في Aztec، كل محفظة هي عقد ذكي فعليًا؛ ويمكن للمستخدمين تحديد ما إذا كانت معلومات الأصول علنية أو خاصة. طور الفريق لغة البرمجة Noir ونظام إثبات SNARK فعال لبناء العقود الذكية الخاصة. رسميًا، لا يزال Aztec في مرحلة testnet ويخطط لإطلاق جسور خصوصية متعددة (تربط Arbitrum وBase وغيرها) مستقبلًا لتمكين الخصوصية في بروتوكولات DeFi القائمة.

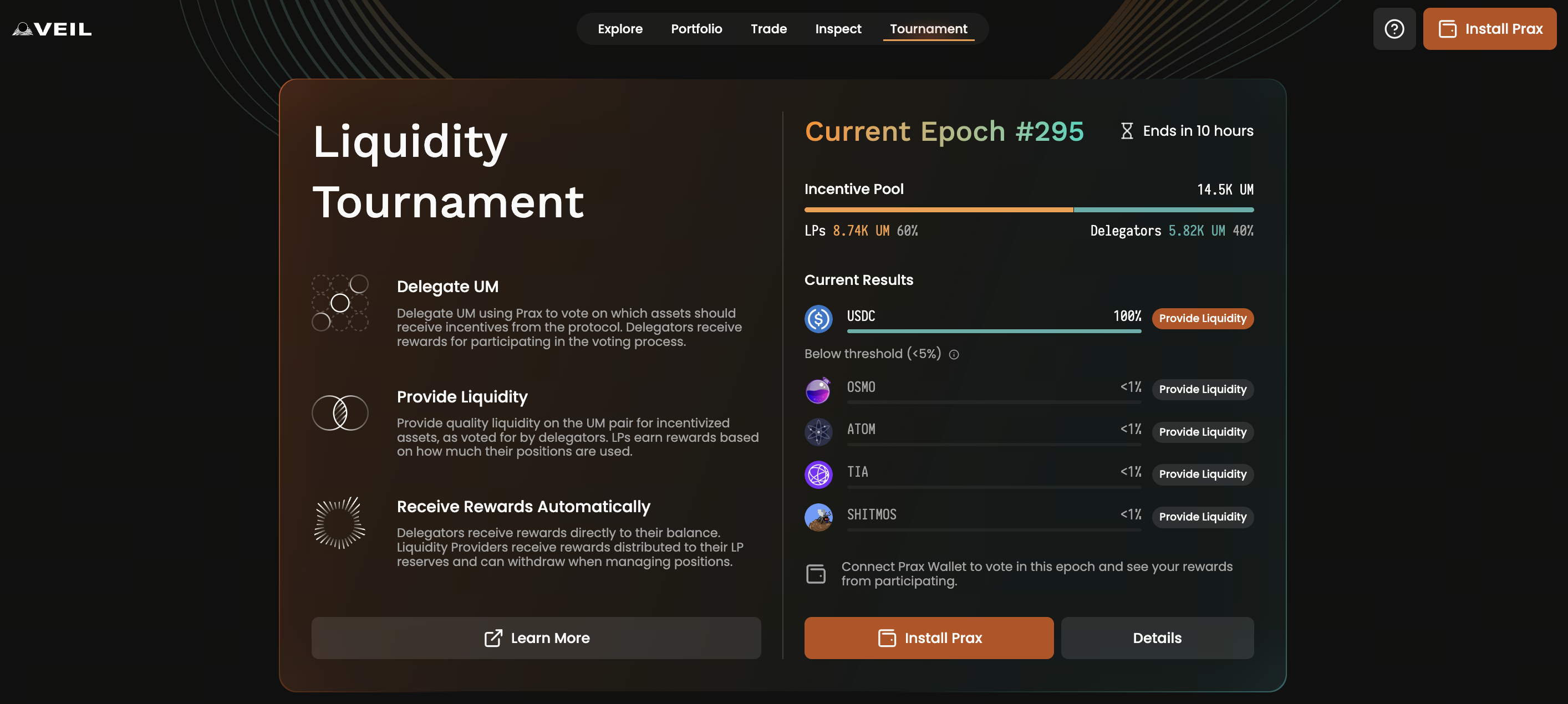

المصدر: https://dex.penumbra.zone/tournament

Penumbra

شبكة خاصة عبر السلاسل ومنصة تداول لامركزية مبنية باستخدام Cosmos SDK. تسجل Penumbra جميع القيم في تجمع واحد متعدد الأصول محمي وتدعم المعاملات الخاصة لأي أصل متوافق مع IBC. يتضمن النظام قدرات التخزين الخاص والتصويت السري المدمجة. على testnet، حققت Penumbra عمليات نقل عبر السلاسل باستخدام IBC (على سبيل المثال، الربط مع testnet لـOsmosis لنقل الأصول من سلاسل أخرى إلى تجمعها المحمي)، ما يسمح بتداول أي أصل IBC بشكل خاص ضمن Penumbra. تصميم البروتوكول يضمن حماية الأصول تلقائيًا عند دخول Penumbra وكشفها عند السحب—مما يوفر "خصوصية افتراضية على مستوى السلسلة" دون تجمعات شفافة.

المصدر: https://www.zama.org/

حلول Fully Homomorphic Encryption (FHE)

تستكشف مشاريع مثل Zama التشفير التماثلي الكامل لتطوير بروتوكولات الخصوصية. طورت Zama طبقة سرية قابلة للتوصيل بالسلاسل القائمة، ما يمكّن المطورين من تنفيذ العقود الذكية على بيانات مشفرة مع الحفاظ على الخصوصية باستخدام تقنيات FHE والحوسبة متعددة الأطراف. تتيح FHEVM من Zama لعقود Solidity معالجة المدخلات المشفرة مع فك التشفير عبر شبكة من العقد الحدية. تظهر الأبحاث أن "طبقة الحوسبة المشفرة" هذه يمكن أن تدعم سلاسل كبرى مثل Ethereum وSolana دون الحاجة لنقل الأصول.

تركز هذه البروتوكولات الجديدة على القابلية للتركيب والمرونة: فهي غالبًا ما تدمج ضمن أنظمة السلاسل العامة الكبرى (مثل Ethereum أو Cosmos) وتتصل ببروتوكولات DeFi وDAOs وتطبيقات أخرى. بعض الحلول تعالج أيضًا متطلبات الامتثال: فمشروع Inco يشبه نفسه بطبقة TLS/SSL لعالم البلوكشين، ما يتيح للجهات التنظيمية الوصول إلى المعلومات المطلوبة عبر ضوابط وصول قابلة للبرمجة؛ كما أن مفهوم Privacy Pools الذي اقترحه فيتاليك بوترين وآخرون يستخدم إثباتات المعرفة الصفرية لتمكين المستخدمين من إثبات شرعية الأموال مع الحفاظ على إخفاء الهوية—محققًا توازنًا بين الامتثال والخصوصية.

مقارنة البروتوكولات الجديدة مع عملات الخصوصية التقليدية

من حيث القابلية للتركيب، تُبنى معظم بروتوكولات الخصوصية للجيل التالي على منصات العقود الذكية العامة أو أطر العمل عبر السلاسل، ما يجعلها متوافقة أصلاً مع DeFi وتطبيقات أخرى. على سبيل المثال، يتم نشر Aztec وNocturne مباشرة ضمن منظومة Ethereum ويتصلان ببروتوكولات مثل Uniswap أو Yearn؛ وتستخدم Penumbra بروتوكول IBC للربط مع Cosmos لتداول الأصول الخاصة عبر السلاسل. في المقابل، تعد Zcash وMonero معزولتين نسبيًا: فهما تركزان على المدفوعات فقط ولا تشاركان مباشرة في أنظمة التمويل اللامركزي السائدة أو توفران خصوصية قابلة للبرمجة.

بالنسبة للامتثال، غالبًا ما تتضمن البروتوكولات الجديدة آليات قابلة للتدقيق أو الكشف الانتقائي. فمثلًا، تتيح Privacy Pools للمستخدمين نشر إثباتات المعرفة الصفرية التي تلبي متطلبات الجهات التنظيمية—أي إثبات مصادر الأموال الشرعية دون كشف سجل المعاملات الكامل؛ كما تدعم Inco الأذونات القابلة للبرمجة ليتمكن المستخدمون من مشاركة وضعهم المشفر مع الجهات المدققة المطلوبة. هذا يعني أن البروتوكولات الجديدة تتيح مساحة للامتثال. أما عملات الخصوصية التقليدية فتمنح إخفاء هوية كامل افتراضيًا دون خيارات امتثال مدمجة—وهو سبب رئيسي لحظرها في العديد من الدول.

أما على صعيد توسيع الوظائف، توفر بروتوكولات الخصوصية الجديدة سيناريوهات وأدوات أكثر تنوعًا. يدعم Aztec بناء عقود ذكية خاصة لحالات استخدام مثل التصويت السري في DAOs أو الإقراض الخاص؛ وتعد Penumbra أكثر من مجرد منصة تداول خاصة—فهي تدعم أيضًا التخزين الخاص والحوكمة. بالمقابل، تركز عملات الخصوصية التقليدية على التحويلات المجهولة بوظائف محدودة.

وباختصار، تتفوق بروتوكولات الخصوصية للجيل التالي على العملات التقليدية في القابلية للتركيب والامتثال وتوسيع الوظائف من خلال التكامل العميق في المنظومات، وآليات الامتثال الإضافية، وميزات الخصوصية القابلة للبرمجة.

لماذا تكتسب بروتوكولات الخصوصية زخمًا في 2025

تحقق بروتوكولات الخصوصية زخمًا جديدًا في 2025 بفعل عدة عوامل خارجية متزامنة. أولًا، تدفع التغيرات التنظيمية الأسواق للبحث عن حلول خصوصية متوافقة. فبينما تشدد العديد من الدول القيود على عملات الخصوصية، تظهر حلول تقنية تحقق التوازن بين الامتثال والخصوصية—مثل Privacy Pools. وتظهر إحصاءات الصناعة أن الطلب على المعاملات الخاصة في تزايد مستمر: تكشف دراسات سوقية متعددة أن التداولات المرتبطة بالخصوصية تشكل حصة متنامية من نشاط العملات الرقمية، ما يدل على أن الحاجة إلى سرية المعاملات تتعزز باستمرار—وليس مجرد موجة مضاربات قصيرة الأجل.

ثانيًا، ترفع التطورات في الذكاء الاصطناعي وتحليلات السلسلة من متطلبات حماية الخصوصية. يشير فريق Aztec إلى أنه مع تطور أدوات الذكاء الاصطناعي والمراقبة على السلسلة (مثل Chainalysis أو TRM)، يمكن قريبًا ربط العناوين العادية بالهويات الحقيقية—ما يجعل الحاجة إلى حماية خصوصية قوية أمرًا أساسيًا. فمثلًا، يمكن لتحليلات البيانات الضخمة وخوارزميات التعلم الآلي كشف أنماط المعاملات والروابط الهوياتية، ما يدفع المؤسسات والأفراد على حد سواء لإعطاء الأولوية لسرية المعاملات.

بالإضافة إلى ذلك، يتزايد الطلب الواقعي. فمع انتقال الأصول إلى السلسلة ودخول المؤسسات إلى المجال، تتعاظم الحاجة للخصوصية: حيث أقر أحد مؤسسي Aztec أنه أثناء تصميم إصدار سندات مؤسسية على السلسلة، "لن يتعامل المستخدمون المحتملون إطلاقًا بدون حماية الخصوصية." من الواضح أن الأصول المالية الكبرى والمؤسسات التقليدية تتطلب ضمانات خصوصية قوية لنقل أعمالها إلى شبكات البلوكشين. وبالمثل، تتطلب حالات استخدام المدفوعات—مثل تحويل العملات الرقمية أو مبادلات العملات المستقرة—حماية بيانات المعاملات للمستخدمين والمؤسسات على حد سواء.

وبمجموع هذه العوامل، تدخل بروتوكولات الخصوصية دورة جديدة لإعادة تقييم القيمة في 2025: إذ تحفز متطلبات الامتثال التنظيمي الابتكار، ويزيد الذكاء الاصطناعي من الحاجة للخصوصية، وتخلق الأصول الواقعية وحالات الدفع استخدامات عملية لتقنيات الخصوصية.

تحليل المشاريع الأساسية

فيما يلي أبرز مشاريع بروتوكولات الخصوصية الرائدة وأحدث تطوراتها:

- Aztec: شبكة طبقة ثانية تركز على الخصوصية مبنية على Ethereum. طورت Aztec لغة البرمجة Noir ونظام إثبات SNARK فعال لإنشاء عقود ذكية بحالات عامة وخاصة. تضمنت المنتجات السابقة zk.money (Aztec v1) للمدفوعات الخاصة وAztec Connect للتفاعل الخاص مع DeFi. أطلقت الشبكة الرئيسية لـAztec رسميًا في نوفمبر 2025—لتكون أول طبقة خصوصية لامركزية بالكامل على Ethereum—وشاركت أكثر من 500 عقدة تحقق عند الإطلاق. يركز المجتمع حاليًا على بناء جسور متعددة السلاسل وتوسيع المنظومة لدعم اعتماد المعاملات والعقود الذكية الخاصة.

- Penumbra: شبكة خاصة عبر السلاسل ومنصة تداول لامركزية ضمن منظومة Cosmos. انطلقت الشبكة الرئيسية في يوليو 2024. وخلال تطوير testnet، تمثلت أكبر إنجازاتها في التداول الخاص عبر السلاسل باستخدام IBC: حيث تمكن المستخدمون من نقل الأصول من سلاسل أخرى عبر معاملات ICS-20 القياسية إلى تجمع Penumbra المحمي تلقائيًا. يخطط الفريق لإضافة حسابات Private ICA قريبًا ليتمكن المستخدمون من التداول بسرية على سلاسل أخرى قبل إعادة الأصول إلى التجمع المحمي. أكملت Penumbra تجمع الأصول المتعدد المحمي وبنية منصة التداول الخاصة؛ وتركز الخطوات القادمة على توسيع الاتصالات بالمنظومة وتطوير المزيد من حالات الاستخدام الخاصة.

- Inco: تُعد طبقة السرية للبلوكشين—على غرار TLS/SSL للإنترنت. تهدف Inco إلى توفير إدارة حالات سرية وضوابط وصول قابلة للبرمجة للسلاسل القائمة مثل Ethereum. في بنيتها، تستخدم Inco Lightning بيئات التنفيذ الموثوقة (TEE) للحوسبة السرية بسرعة شبه أصلية؛ بينما تعتمد Inco Atlas على FHE بالإضافة إلى الحوسبة متعددة الأطراف لضمان خصوصية أقوى. تؤكد المصادر الرسمية أن Inco تعمل حاليًا على testnet لشبكة Base (Sepolia) مع خطط لدعم المزيد من الشبكات قريبًا. تركز Inco على التكامل السلس مع أدوات المطورين القائمة ليتمكنوا من كتابة عقود Solidity خاصة دون الحاجة لخبرة تشفيرية متقدمة.

- Zama: بروتوكول طبقة خصوصية قائم على FHE. طورت Zama بروتوكول بلوكشين يستخدم التشفير التماثلي الكامل لتنفيذ العقود الذكية على بيانات مشفرة. يمكن للمطورين كتابة العقود بـSolidity أو لغات أخرى باستخدام أنواع وعمليات بيانات مشفرة من Zama لمعالجة المدخلات المشفرة على السلسلة. تتم جميع العمليات المشفرة خارج السلسلة مع التحقق؛ ولا يتم فك تشفير البيانات إلا عبر عقد حدية عند التفويض. أصدرت Zama عدة إصدارات testnet من FHEVM وتخطط لإطلاق الشبكة الرئيسية بحلول ديسمبر 2025. يُظهر خارطة الطريق أن testnet v0.9 تعمل حاليًا؛ وv0.10 قيد التحضير؛ وجدولة نشر العقد على الشبكة الرئيسية.

- Privacy Pools: مفهوم بروتوكول اقترحه 0xBow (أمين سليماني) وآخرون. وعلى عكس أدوات الخلط التقليدية، تتيح Privacy Pools للمستخدمين إيداع الأموال في تجمع مشترك ثم إثبات—عبر إثباتات المعرفة الصفرية—أن أموالهم لم تأتِ من مصادر غير مشروعة مع الحفاظ على سرية سجل المعاملات الكامل. ناقش فيتاليك بوترين وآخرون هذا النهج في أوراق أكاديمية كحل عملي يوازن بين متطلبات الامتثال وحماية الخصوصية. توجد Privacy Pools حاليًا كمفاهيم أكاديمية/تصميمية بشكل أساسي لكنها توفر نموذجًا لأدوات خصوصية متوافقة مستقبلًا.

الخلاصة

يعيش قطاع بروتوكولات الخصوصية نقطة تحول حاسمة بين النماذج التقليدية والحديثة. مستقبلاً، من المتوقع أن نشهد تكاملاً أعمق بين تقنيات الخصوصية المتقدمة ومنظومات البلوكشين الرئيسية—ما يوفر السرية للتمويل اللامركزي (DeFi)، وأصول العالم الحقيقي (RWA)، وحالات استخدام المدفوعات. ولمواكبة متطلبات الامتثال التنظيمي، قد تتطلب أدوات الخصوصية الجديدة ميزات كشف انتقائي أو إمكانية التدقيق. يكمن التحدي في تعزيز الأداء وسهولة الاستخدام دون المساس باللامركزية أو ضمانات الخصوصية. تقنيًا، تبقى خفض تكاليف الحوسبة لإثباتات المعرفة الصفرية وFHE، وتحسين العتاد المخصص، وضمان أمان البروتوكول، وتعزيز تجربة المستخدم تحديات طويلة الأمد.

بوجه عام، الخصوصية لم تعد خيارًا إضافيًا—بل أصبحت بنية تحتية أساسية لتطوير البلوكشين. وكما يقول قادة الصناعة: "الخصوصية لم تعد ميزة هامشية—بل أصبحت شرطًا أساسيًا للتطبيقات الجادة." مستقبل بروتوكولات الخصوصية مرهون بالابتكار التقني المستمر جنبًا إلى جنب مع تطور الأطر التنظيمية—لتحقيق "الخصوصية القابلة للبرمجة" واعتمادها على نطاق واسع.

المقالات ذات الصلة

ما هو Tronscan وكيف يمكنك استخدامه في عام 2025؟

كل ما تريد معرفته عن Blockchain

ما هي كوساما؟ كل ما تريد معرفته عن KSM

ما هو كوتي؟ كل ما تحتاج إلى معرفته عن COTI

ما هي ترون؟